- XT_OSC: Devrede kullanılan osilatörün 0.1MHz ile 4MHz arasında bir hızda olduğunu belirtir.

- HS_OSC: (High Speed Osilatör) Devrede kullanılan osilatörün 4MHz’den yüksek olduğunu belirtir.

- WDT_OFF: Watch Dog Timer (WDT)’ı kapatır. WDT’nin diğer adı bekçi köpeğidir. Geri planda çalışır. WDT program kısır bir döngüye girdiğinde veya kilitlendiğinde PIC’i resetleyerek programın baştan çalışmasını sağlar. Kullanımına örnek şu şekilde verilebilir. Programlarda sürekli ve stack taşmalarına yol açabilecek programın kitlenmesine kısır döngüye girmesine yola açabilecek, düzgün çalışmasının çok önemli olduğu programlarda WTD sayıcısı Programın belirli noktalarında sıfırlanarak taşması önlenir program gidişatı öngörülen şekilde olmadığı taktirde WDT sayıcısı sıfırlanamayacağı için sayıcı taşma anında PIC i resetler.

- PWRTE_ON: Power on reset PIC’e güç verildikten sonra besleme voltajının, PIC in besleme voltajı olan Vdd seviyesine gelene kaadar (yaklaşık 190ms) reset durumunda tutar ve PIC’in geç açılmasını sağlar. Böylece besleme voltajı tetiklemelerinde PIC’in yanlış çalışması engellenebilir. PIC’in stabil şekilde çalışabilmesi için ON yapılması şiddetle tavsiye olunur. Kapatmak için PWRTE_OFF kullanılır.

- BODEN_OFF: Düşük Voltaj algılama sigortasıdır. BODEN_ON yapıldığında Vdd besleme voltajı ortalama 100 us den daha fazla 4 Voltun altına düşerse bu süre boyunca PIC’i resette tutar ayrıca BODEN_ON kullanıldığında PWRTE_ON ‘da otomatik olarak devreye alınır.

- CP_OFF: Code Protect, ON yapılırsa (CP_ON) yazılımın PIC’in içinden geri okunarak (upload) kopyalanmasını engeller. Kritik bir PIC programınız varsa ve telif hakları nedeniyle devrenizin kopyalanmasını istemiyorsanız CP_ON yapabilirsiniz.

- DEBUG_OFF: In circuit debugger kapalı. Arka planda hata ayıklama modunu kapatır.

- MCLR_ON: MCLR_ON bazı piclerde reset bacağı ayrıca giriş olarak kullanılabilir. Bu tür işlemcilerde reset bacağı MCLR_OFF kullanılarak reset özelliği pasif hale getirilir ve böylece MCLR’nin bir direnç ile Vdd’ye bağlanmasına gerek kalmaz program çalışmaya devam eder.

PIC16F877 ile kullanılabilecek tüm sigortalar aşağıdaki gibidir:

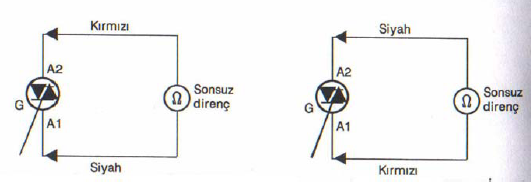

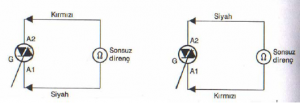

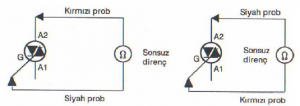

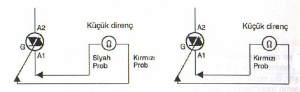

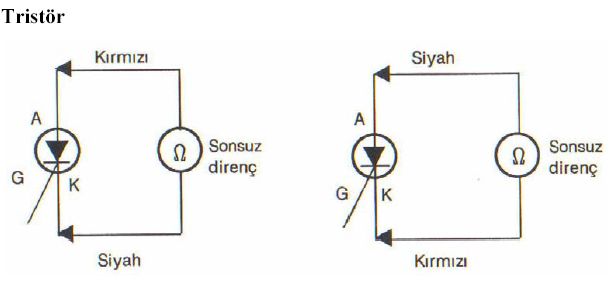

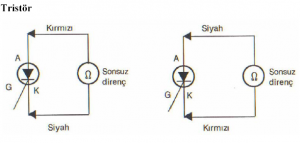

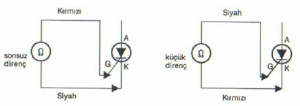

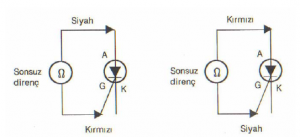

Tristörün G-K uçları doğru polarize edildiğinde küçük direnç, ters polarize edildiğinde se sonsuz direnç göstermesi gerekir.

Tristörün G-K uçları doğru polarize edildiğinde küçük direnç, ters polarize edildiğinde se sonsuz direnç göstermesi gerekir.