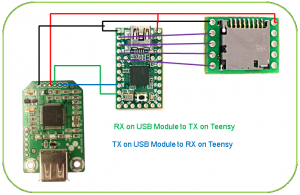

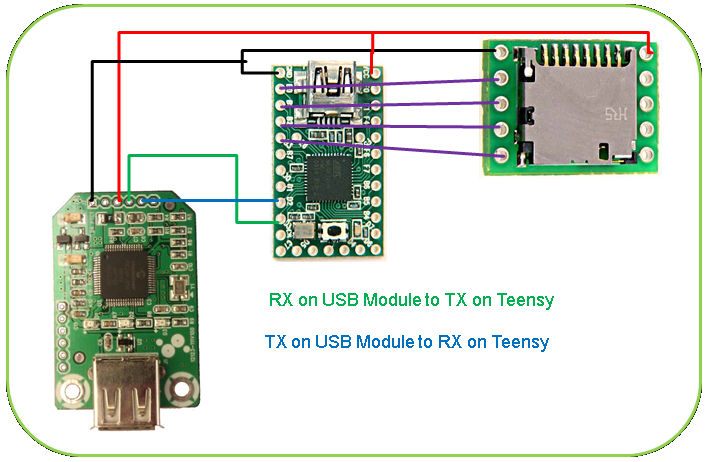

Bu saldırı USB portu üzerinden gerçekleşiyor. Saldırgan HID (klavye/fare) aygıtı olarak konfigüre edilmiş özel bir flash belleği usb porta takarak bir klavye/fare emülasyonu oluşturuyor ve klavye tuş vuruşlarını emüle ederek istediği kodu sistemde çalıştırıyor. Bu saldırıyı USB Rubber Duck ve Teensy USB Board gibi araçlar ile gerçekleştirebiliyorsunuz. Saldırının ana fikri tuş vuruşları ve fare hareketlerini çok hızlı gönderip kurbanın birkaç saniyelik dikkatsizliğinden yararlanarak sistemi enfekte etmek üzerine kurulu. Buradaki örnekten de görebileceğiniz gibi mikrodenetleyicili bir USB geliştirme kartı ile açık olan oturum içinde bir vbs (Visual Basic Script) script’i oluşturularak uzak makinaya TCP bağlantısı açılarak sızma gerçekleştiriliyor. Burada benzer işlemin Andorid üzerindeki uygulanışı yer alıyor.

Bir başka benzer vektör de U3 usb bellekler suistimal edilerek de sağlanıyor. Bu sorun temel olarak U3 USB belleklerin disk alanında yer alan sanal CD sürücü bölümü ile ilgili. Windows’unuz veri CD’lerini otomatik olarak başlatmaya ayarlı ise bu sanal cd bölümünde yer alan autorun dosyası Windows otomatik olarak çalıştırılıyor. Bu ayarı kontrol etmek için başlat’a “otomatik kullan” yazarak ayarları değiştirebilirsiniz.

Aynı yöntemi kullanan (HID emülasyonu) profesyonel yazılımlardan birisine, wikileaks belgelerinde de görülebileceği gibi kolluk kuvvetleri tam 50 Milyon Avro para ödemiş.

Benzer başka bir saldırı türünde saldırgan bir kablosuz klavyeyi emüle ederek uzaktan (radyo sinyalleri ile) notepad de bir vbs kodu oluşturup sistemde arka kapı açıyor. Bu nedenle kablosuz klavyenizin wireless güvenliğini de sağlamanız gerekiyor (FinWifiKeySpy). Ayrıca burada da bir prezentasyon çubuğunun bu amaç için nasıl ele geçirildiği anlatılmış.

Nasıl Korunulur

Bu saldırı türünden korunmak için burada anlatıldığı gibi tüm USB aygıtların otomatik yüklenmesini engelleyen bir kural tanımlayıp, güvenli USB aygıtlarının sınıf kimlik numarasını belirtiyoruz. Ancak bu da yeterli değil Teensy USB Board gibi araçarda vendor id, device id ve serial number gibi değerler taklit edilebildiği için bu önlem de aşılabiliyor.

Aşağıdaki dosyadada görebileceğiniz gibi Elaman ürünlerinde kullanılan bir diğer yöntem de bootable bir usb stick ile MBR’a rootkit’i bulaştırmak

Kaynaklar:

http://www.irongeek.com/i.php?page=security/locking-down-windows-vista-and-windows-7-against-malicious-usb-devices

http://technet.microsoft.com/en-us/library/bb530324.aspx

https://en.wikipedia.org/wiki/U3

http://www.irongeek.com/i.php?page=security/plug-and-prey-malicious-usb-devices

http://www.bga.com.tr/docs/bga_1_s%C4%B1zma%20testlerinde%20fiziksel%20g%C3%BCvenlik%20riskleri.pdf

http://www.irongeek.com/i.php?page=security/plug-and-prey-malicious-usb-devices

USB’yi hedef alan yeni bir saldırı türü usb bellenimini hedef alıyor:

http://www.wired.com/2014/10/unpatchable-usb-malware-now-patchsort/?mbid=social_twitter

https://www.reddit.com/r/linux/comments/2e29fr/is_there_any_method_to_protect_your_self_from/

https://security.stackexchange.com/questions/64524/how-to-prevent-badusb-attacks-on-linux-desktop

http://siberguc.com/content/usbden-ba%C4%9Flanan-cihazlar%C4%B1n-hepsi-bir-tehdit-kayna%C4%9F%C4%B1-olabilir